В Микротиках есть штатный инструмент для дублирования трафика в WireShark — достаточно создать правило в цепочке Mangle, указать ip хоста, на котором запущен анализатор траффика, и порт, который слушает WireShark — Микротик будет дублировать весь проходящий через него трафик указанному хосту.

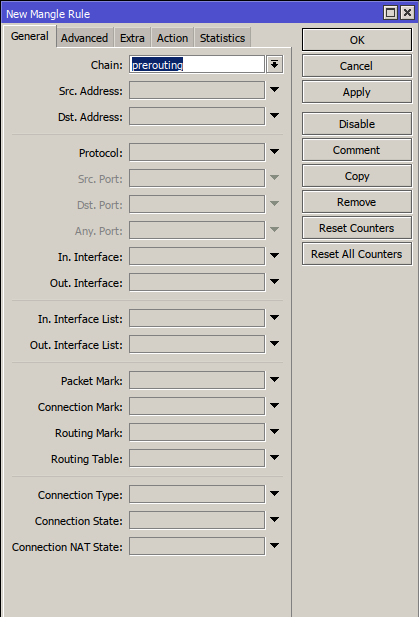

1. Заходим в IP — Firefall — Mangle и создаём новое правило. На вкладке General устанавливаем Chain — prerouting:

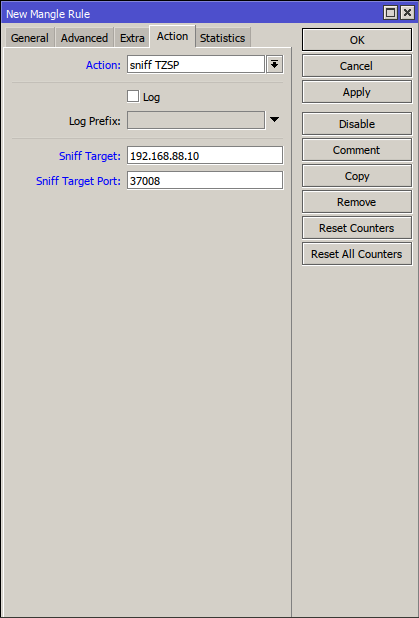

На вкладке Action ставим sniff TZSP. В качестве Sniff Target указываем ip хоста, на котором будем анализировать трафик, а Sniff Target Port — 37008.

То же самое можно сделать одной командой в терминале:

[admin@Mikrotik] /ip firewall mangle add action=sniff-tzsp chain=prerouting sniff-target=192.168.88.10 sniff-target-port=37008

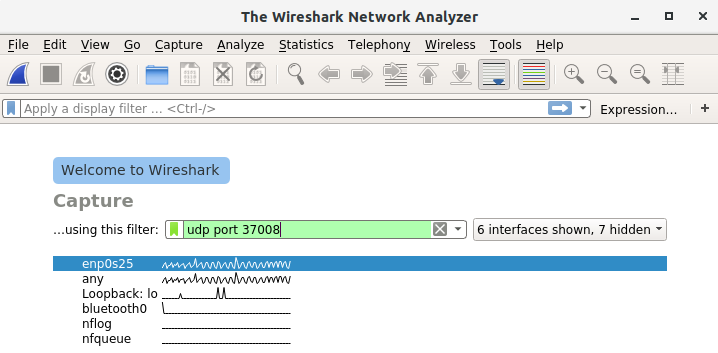

2. На хосте запускаем WireShark. Указываем фильтр udp port 37008 и выбираем интерфейс, на котором висит ip, указанный в качестве Sniff Target.

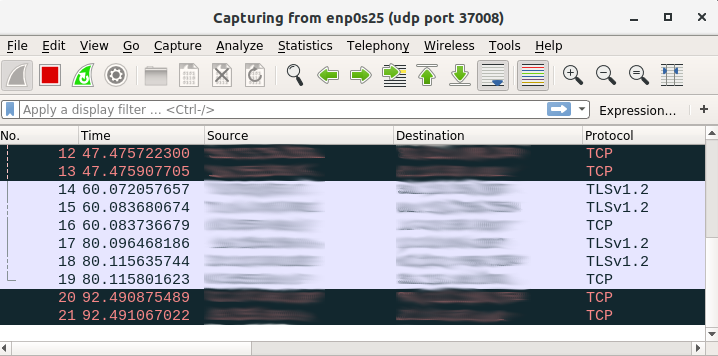

Запускаем захват пакетов.

Добрый день,

а как мы можем подменить исходящий порт 37008? В моём случае между локальной сетью Микротика и моей рабочей станцией есть файрвол, через который уходящие с микротика пакеты не проходят. Его настройки нет возможности изменить.

Я так понимаю, мы должны использовать src-nat и подмену порта на разрешённый? Добавил правило, но где-то ошибся, видимо.

add action=src-nat chain=srcnat dst-port=37008 out-interface=ether1 protocol=\

udp to-addresses=192.168.10.141 to-ports=443

Кирилл, 37008 — стандартный порт, на котором генерируется tzsp-трафик.

Для ответа на вопрос — нужно понимать, как фаерволл, который между локальной сетью и рабочей станцией, обрабатывает трафик, поступающий на 443 порт.

Как вариант — поднять vpn наружу с микротика и с рабочей станции, зеркалить трафик через vpn-сервер.

Здравствуйте. Подскажите, а как просто дублировать пакеты ещё на один ай-пи адрес? Есть контроллер диспетчеризации с адресом 192.168.1.111, он отправляет пакеты (Порт 2553) на какой-то внешний адрес. В микротик все TCP пакеты от этого адреса мы перенаправляем на адрес ПК 192.168.43.41, на котором установлено ПО, которое принимает эти пакеты. Задача дублировать эти пакеты с адреса контроллера 192.168.1.111 на второй ПК с адресом 192.168.43.8 на котором тоже установлено ПО. ПО просто принимает входящие пакеты на порт 2553 и «рисует» состояние оборудования. Как описано в статье, я попробовал ПО на втором ПК не видит пакетов.